Mit zunehmender Anzahl der angeschlossenen Geräte in Ihrer Wohnung erhöhen sich auch Ihre Chancen, gehackt zu werden. Diese Chancen sind immer noch sehr klein, aber es kommt vor. "Internet der Dinge" -Geräte stellen eine Bedrohung dar, die ihre nicht verbundenen Gegenstücke niemals taten. Sie erhöhen die Anzahl der Gateways in Ihrem Zuhause, indem Sie Schwachstellen einführen, die zuvor nicht vorhanden waren.

Ein perfektes Beispiel dafür war die Defcon-Sicherheitskonferenz 2016 in der vergangenen Woche, auf der Moderatoren von Merculite Security zeigten, dass 75 Prozent der von ihnen getesteten intelligenten Schlösser relativ leicht gehackt werden können. Wir wurden alle daran erinnert, wie wirklich die Bedrohung in der letzten Woche war, als eine Mutter aus Houston erfuhr, dass die Überwachungskamera im Schlafzimmer ihrer Tochter online übertragen wurde.

Sogar die dramatisierte Version eines gehackten intelligenten Hauses in einer kürzlich erschienenen Episode des "Mr. Robot" des US-Kanals hat mir einen Schauer über den Rücken geworfen. Der bloße Gedanke, was für ein Chaos jemand anrichten könnte, wenn er jemals die Kontrolle über meinen Thermostat, meine Webcams, die intelligenten Lichter und andere angeschlossene Geräte hätte, ist entsetzlich.

Ein vernetztes Zuhause ist voll von möglichen schwachen Verbindungen. Sicherheitskameras stehen oft ganz oben auf dieser Liste. Und es liegt an Ihnen, die Bedrohung zu reduzieren.

Wie sind Sicherheitskameras anfällig?

Wenn ein Hacker die Kontrolle über einen Video-Feed erlangen möchte, gibt es zwei Hauptmöglichkeiten, die passieren können, sagte Aamir Lakhani von FortiGuard gegenüber CNET: lokal und aus der Ferne.

Um lokal auf eine Kamera zuzugreifen, müssen Sie sich in Reichweite des drahtlosen Netzwerks befinden, mit dem die Kamera verbunden ist. Dort müsste ein Hacker mithilfe einer Reihe von Methoden Zugriff auf das drahtlose Netzwerk erlangen, z. B. durch erratene Sicherheitspassphrase mit roher Gewalt oder durch Spoofing des drahtlosen Netzwerks und durch das Blockieren des tatsächlichen.

In einem lokalen Netzwerk sind Sicherheitskameras nicht immer verschlüsselt oder kennwortgeschützt, da die Sicherheit des drahtlosen Netzwerks normalerweise als abschreckend angesehen wird, um böswillige Angriffe abzuwehren. Sobald sich ein Hacker im Netzwerk befindet, muss er normalerweise kaum etwas anderes tun, um die Kameras und möglicherweise andere IoT-Geräte im Haus zu kontrollieren.

Remote- Hacks, wie zum Beispiel die kürzliche Instanz, an der die Familie in Houston beteiligt war, sind das weitaus wahrscheinlicher - und beängstigendere - Szenario. Etwas so häufiges wie ein Datenschutzverstoß könnte Ihre Anmeldeinformationen in die falschen Hände geben, und wenn Sie Ihr Kennwort nicht regelmäßig ändern, können Sie nicht viel dagegen tun.

Lakhani erklärt auch, dass, wenn eine Überwachungskamera den Videofeed über das Internet überträgt, das Videosignal Opfer von Kennwortangriffen, schwachen oder Standardkennwörtern und Angriffen zum Opfer fallen kann, die die Authentifizierung auf den Webservern des Sicherheitsunternehmens vollständig umgehen.

Für Hacker mit wenig Know-how ist das Auffinden des nächsten Ziels mit einem ungesicherten Video-Feed nur eine Google-Suche entfernt. Es ist unglaublich, wie viele Personen, einschließlich Unternehmen, Sicherheitskamerasysteme einrichten und den Standardbenutzernamen und das Kennwort nicht ändern können. Bestimmte Websites wie Shodan.io zeigen an, wie einfach es ist, auf ungesicherte Video-Feeds oder solche mit Standard-Logins zuzugreifen, indem sie zusammengefasst und für alle sichtbar angezeigt werden.

Wie Sie wissen, ob Sie gehackt wurden?

Es ist fast unmöglich zu wissen, ob Ihre Überwachungskameras - oder, noch schlimmer, Baby-Monitor - gehackt wurden. Angriffe könnten für ein ungeschultes Auge völlig unbemerkt bleiben, und die meisten Leute wissen nicht, wo sie anfangen sollen, um nachzusehen.

Eine rote Flagge für bösartige Aktivitäten auf einer Überwachungskamera ist langsam oder schlechter als bei normaler Leistung. "Viele Kameras verfügen über einen begrenzten Speicher, und wenn Angreifer die Kameras nutzen, müssen die CPU-Zyklen besonders hart arbeiten, sodass normale Kamerabetriebsvorgänge zeitweise fast oder gar nicht möglich sind", sagte Lakhani.

Andererseits ist eine schlechte Leistung nicht nur ein Hinweis auf einen böswilligen Angriff - es kann eine völlig normale Erklärung sein, beispielsweise eine schlechte Verbindung oder ein schlechtes Signal.

So verhindern Sie, dass Sie gehackt werden

Während kein System für einen Angriff unempfindlich ist, gibt es einige Vorsichtsmaßnahmen, die Sie ergreifen können, um Ihre Chancen, gehackt zu werden, weiter zu verringern.

- Sichern Sie Ihr WLAN mit WPA2.

- Wenn verfügbar, aktivieren Sie die Verschlüsselung in den Verwaltungstools der Sicherheitskamera.

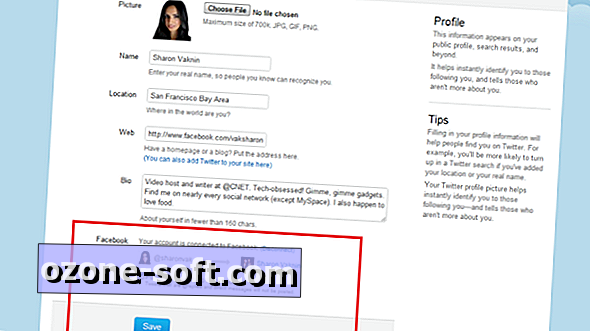

- Schützen Sie die Admin-Software mit einem Benutzernamen und einem Kennwort, die selbst in einem gesicherten Netzwerk nicht leicht erraten werden können.

- Aktualisieren Sie die Kamera-Firmware häufig oder wann immer möglich.

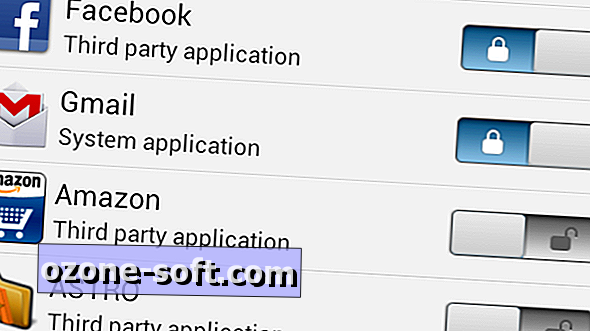

Lakhani schlägt auch vor, Überwachungskameras in ein eigenes Netzwerk zu stellen. Dies würde Ihre Pläne für ein perfektes intelligentes Zuhause zweifellos vereiteln, würde jedoch dazu beitragen, Land und Expansion zu verhindern, wenn ein Angreifer Zugriff auf ein Gerät erhält und es verwendet, um die Kontrolle über andere verbundene Geräte im selben Netzwerk zu übernehmen.

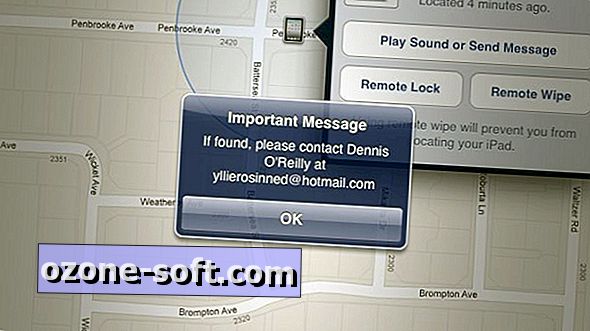

Wenn Sie diesen Schritt noch weiter gehen, können Sie ein virtuelles privates Netzwerk oder ein VPN verwenden, um weiter einzuschränken, auf welche Geräte das Netzwerk zugreifen kann, auf dem die Sicherheitskameras aktiviert sind. Sie können auch alle Aktivitäten im Netzwerk protokollieren und sicherstellen, dass dort nichts Ungewöhnliches passiert.

Die Chancen, Opfer eines solchen Angriffs zu werden, sind recht gering, insbesondere wenn Sie die grundlegenden Sicherheitsvorkehrungen beachten. Durch die Verwendung der obigen Schritte werden mehrere Sicherheitsebenen bereitgestellt, die es einem Angreifer zunehmend erschweren, die Kontrolle zu übernehmen.

Lassen Sie Ihren Kommentar