Anmerkung der Redaktion: Dieser Artikel wurde zuerst am 27. Februar 2008 veröffentlicht und trug den Titel "Reinigen Sie Ihren PC mit Trend Micro HijackThis." Es wurde am 21. Mai 2009 aktualisiert.

Malware wurde im Vergleich zu vor einigen Jahren immer raffinierter beim Verstecken von Spuren. Es scheint, als habe Adware mit seinen Pop-Ups und unerwünschten Browser-Symbolleisten den hinterlistigen, immer gefährlicheren und viel lukrativeren Bereich des Botnetzes hinter sich gelassen, der auch als Klasse von Malware bezeichnet wird, die Ihren Computer in eine Armee einweiht von Spam-spuckenden Zombies oder noch schlimmer.

Wenn Sie vermuten, dass Ihr Windows-Computer gefährdet ist, sollten Sie immer zuerst Standardprogramme zur Entfernung von Adware ausführen. Ad-Aware und Avira AntiVir Personal Free sind zwei gute Starts. Wenn sie die Unglücklichen nicht in Schach halten können, gräbt Trend Micro HijackThis tief. In den meisten Fällen handelt es sich bei HijackThis um Diagnosesoftware für Windows XP (mit hoher Kompatibilität für Vista), die ein Protokoll der Windows-Registrierung und der Dateieinstellungen erstellt. Es ist kein Tool zum Entfernen von Spyware. Die Fähigkeit, häufig missbrauchte Methoden zum Ändern Ihres Computers zu ermitteln, kann Ihnen (und der Internet-Community) jedoch dabei helfen, Ihre nächste Vorgehensweise festzulegen.

Schritt 1: Installieren Sie es

Version 2.0.2 von HijackThis enthält ein Installationsprogramm, im Gegensatz zur vorherigen Version, die mit einer ZIP-Datei oder einer EXE-Datei gestartet wurde. Wenn Sie diese ältere Version verwenden, müssen Sie unbedingt ein Update durchführen. Sie werden feststellen, dass dieses Build auch ein Desktopsymbol zum schnellen Starten herunterlädt.

Schritt 2: Scannen Sie Ihr System

Trend Micro HijackThis öffnet sich mit einer einfachen Benutzeroberfläche, die eingeschränkte Anweisungen bietet. Das Programm auszuführen und die Ergebnisse zu interpretieren, kann verwirrend sein. Klicken Sie auf eine der beiden Schaltflächen "System Scan", um eine Liste der Registrierungs- und Dateieinträge anzuzeigen. Erwarten Sie ein Durcheinander von Einträgen - selbst ein Firefox-Plug-In auf einem vollständig gesunden Computer kann mehrere Einträge erstellen. Wenn Sie nur das System scannen möchten, können Sie nach dem Scan immer noch einen Datensatz speichern, indem Sie unten links auf die Schaltfläche "Protokoll speichern" klicken. Dadurch wird das Protokoll als Nur-Text-Dokument gespeichert, das Sie in Notepad öffnen können.

Schritt 3: Probleme identifizieren

Hier ist der Haken: Nachdem Sie jetzt eine lange Liste der Inhalte Ihres Computers haben, wie bestimmen Sie, welche Ergebnisse kritisch sind und welche Benignung?

Es gibt einige entscheidende Faktoren. Einige Einträge können offensichtlich an ein legitimes Programm gebunden sein, das Sie installiert haben. Ein Browser-Hilfsobjekt wie der Adobe PDF Reader Link Helper ist eindeutig harmlos und wird zusammen mit der Anwendung Adobe Reader installiert. Listen wie diese können Sie ignorieren oder zur Ignorierliste hinzufügen, um sie bei zukünftigen Scans zu umgehen. Um zu verhindern, dass ein Eintrag zukünftig in der Ergebnisliste angezeigt wird, klicken Sie auf das nebenstehende Kästchen, um ein Häkchen zu setzen, und wählen Sie die Schaltfläche "Nicht als Liste markiert". Sehen Sie es in Aktion in diesem Video (Hinweis: Das Video zeigt die Verwendung der Ignoriereliste einer früheren Version von HijackThis genau.)

Was ist, wenn Sie mit einem kryptischen Registry-Eintrag, einer DLL oder einer EXE-Datei weniger sicher sind? Sie können ein einzelnes Element auswählen, indem Sie es markieren oder auf das Kontrollkästchen klicken und auf die Schaltfläche "Info zu ausgewähltem Element" klicken. Daraufhin werden eine kurze Definition des Eintrags, Beispiele für infizierte Elemente und der Speicherort der Datei angezeigt, wenn Sie sie auf Ihrem Computer finden und die Eigenschaften anzeigen möchten. Es gibt auch eine Beschreibung der Aktion "Hijack". Dies bedeutet, dass Sie den Eintrag mit der Schaltfläche "Fix Checked" korrigieren müssen. Es ist ein bisschen falsch in der Wahrheit, da "Fixieren" das Löschen eines Eintrags an einer oder mehreren Stellen bedeutet.

Bevor Sie eine Datei aus Ihrer Registrierung oder den Systemeinstellungen auslöschen, sollten Sie sich ein Wort zu Wort machen: Dies ist ein riskantes Geschäft, und eine falsche Bewegung kann Ihren Computer dauerhaft stören. Wir empfehlen, dass nur fortgeschrittene Computerbenutzer, die mit der Registrierung sehr vertraut sind, diese Funktion verwenden. Wenn Sie im Internet nach dem Namen oder der Nummer des Elements suchen, können Sie den Eintrag leichter identifizieren und feststellen, ob Sie den Eintrag ignorieren können oder ob Sie Hilfe benötigen.

Schritt 4: Hilfe bekommen

Es gibt mehrere Möglichkeiten, Ihre Ergebnisse zu melden. Die erste besteht darin, die Schaltfläche "Analyze This" im Ergebnisfenster von HijackThis zu wählen. Solange eine Unternehmensfirewall sie nicht blockiert, wird ein Browser-Tab zur Website von Trend Micro geöffnet, auf dem Sie Ihre Einträge mit denen anderer Computerbenutzer vergleichen können. Je häufiger die Instanz ist, desto logischer ist die Wahrscheinlichkeit, dass sie sicher ist. Um detaillierte Informationen zu den Systemstatistiken zu erhalten, sollten Sie das Protokoll jedoch am besten in einem Trend Micro HijackThis-Ordner speichern und im Internet nach Antworten suchen.

In vielen Online-Foren zu Antimalware und technischem Support stehen Ihnen Supporttechniker zur Verfügung, die Ihre Trend Micros HijackDiese Protokolldatei kostenlos prüfen und Ihnen mitteilen, welche Einträge gelöscht werden sollen. Zu anderen Zeiten werden erfahrene und hilfreiche Power User diese Rolle ausfüllen. In beiden Fällen kann es sinnvoll sein, ihre Vorschläge durch eigene Online-Recherchen zu überprüfen. Das SpywareInfo Forum ist ein Startplatz, ebenso wie das Tech Support Forum und Tweaks.com, die einen eigenen Ordner für HijackThis-Protokolle enthalten. Für die Teilnahme an den Foren ist eine Registrierung erforderlich. Dies ist eine Standardvoraussetzung, aber kostenlos und relativ schnell. Lesen Sie die Forenregeln vor dem Posten und seien Sie geduldig.

Die Person, die Ihnen hilft, sagt Ihnen, welche Dateien entfernt werden sollen, indem Sie sie "reparieren". Dann werden Sie wahrscheinlich gebeten, ein neues HijackThis-Protokoll neu zu starten, erneut zu scannen und ein neues Protokoll zu erstellen. Wenn eine verdächtige EXE-Datei in Ihrem Kit enthalten ist, haben Sie möglicherweise auch Glück mit einem Deinstallationsprogramm wie Revo Uninstaller, das auch die Registrierung nach übrig gebliebenen Dateien durchsucht, nachdem ein Programm deinstalliert wurde. Starten Sie anschließend Ihren Computer neu und führen Sie HijackThis oder möglicherweise ein Adware-Entfernungsprogramm (je nach Ihrem Problem) erneut aus, um festzustellen, ob das Problem behoben wurde. Machen Sie weiter, bis Ihr Computer wieder als makellos gilt.

Verschiedene Werkzeuge

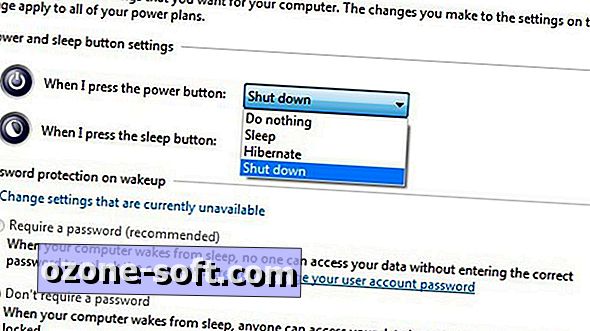

Das Scannen kann das Herz von HijackThis sein, aber der Abschnitt über verschiedene Werkzeuge, auf den Sie über das Hauptmenü zugreifen können, enthält auch eine Handvoll nützlicher Systemwerkzeuge und -einstellungen. Von dort können Sie im Editor ein Textprotokoll der Prozesse und der Windows-Registrierungseinträge erstellen, die beim Hochfahren Ihres Computers ausgeführt werden. Sie können diese zwar nicht über HijackThis verwalten, aber andere Verkaufsstellen zeigen an, dass unerwünschte Codes ausgeführt werden. Einige dieser Optionen können Sie über die Windows-Systemeinstellungen oder zusätzliche Windows-Optimierungssoftware wie Glary Utilities weiter deaktivieren.

Darüber hinaus finden Sie einen Prozessmanager und andere Basistools, um eine Datei beim nächsten Neustart zum Löschen zu kennzeichnen. HijackThis beinhaltet auch ein einfaches Deinstallationsprogramm, obwohl wir empfehlen, stattdessen ein eigenständiges Deinstallationsprogramm zu verwenden. Es gibt auch die Option, etwas namens ADS Spy zu öffnen, wobei "ADS" für "alternative Datenströme" steht. Die meisten von Ihnen werden dies nicht verwenden, aber hier ist ein Video, das die Funktion erklärt.

Viel wichtiger ist das Backup-Menü, das sich im Konfigurationsmenü neben der Liste Verschiedene Tools befindet. HijackThis zeichnet alle Elemente auf, die Sie "repariert" haben. Hier können Sie den Gegenstand wiederherstellen, wenn Sie den Fehler Ihrer übertäuschten Wege nach der Tatsache erkennen. Hier ist die Videodemonstration. Über dieses Konfigurationsmenü können Sie auch die Ignorierliste und die Programmvoreinstellungen verwalten.

Wiederum HijackThis ist kein Allheilmittel, aber für viele ist es eine sehr effektive Möglichkeit, störende Prozesse und Einstellungsdateien auszurotten - ein entscheidender erster Schritt zur Heilung der Infektion.

Lassen Sie Ihren Kommentar