Möglicherweise hat die Ankündigung von Google, dass chinesische Cyber-Angreifer hinter Gmail-Konten von Menschenrechtsaktivisten verstrickt sind, Sie darüber beunruhigt, wie privat Ihre eigenen Nachrichten im Google-E-Mail-Dienst sind.

Wenn Sie einen erheblichen Schritt machen wollen, um neugierige Augen von Ihrer elektronischen Korrespondenz fernzuhalten, sollten Sie sich eine gute Verschlüsselungstechnologie ansehen, die vor Google in der Vergangenheit liegt. Diese Verschlüsselung wird als Public-Key-Verschlüsselung bezeichnet. Ich gebe einige Anweisungen, wie man sie zum Laufen bringt, wenn Sie es ausprobieren möchten.

Leider geht eine bessere Sicherheit in der Regel mit erhöhten Unannehmlichkeiten einher. Aber einige Menschenrechtsaktivisten, die Gmail benutzten, wünschten sich wahrscheinlich, dass sie sich ein bisschen schwer tun würden, um Hacker in Schach zu halten. Ich werde nicht so weit gehen, dass Sie die E-Mail-Verschlüsselung empfehlen, aber ich denke, dass dies ein guter Zeitpunkt ist, um es näher zu betrachten.

Im Einzelnen zeige ich hier, wie Sie eine Sammlung kostenloser oder Open-Source-Softwarepakete verwenden: GPG oder GNU Privacy Guard, die E-Mail-Software Thunderbird von Mozilla Messaging und das Enigmail-Plug-In. CNET Download.com hostet auch Thunderbird für Windows und Mac und Enigmail für alle Plattformen.

Zunächst aber ein wenig Hintergrundwissen zur Funktionsweise.

Kryptographie mit öffentlichem Schlüssel

Verschlüsselung verschlüsselt Nachrichten so, dass nur jemand mit einem Schlüssel (oder einer enormen Menge an Rechenleistung oder Wissen, wie eine Verschlüsselungsschwäche auszunutzen ist) diese entschlüsseln kann. Seltsamerweise wird ein Formular als Public-Key-Verschlüsselung bezeichnet. GPG und Enigmail verwenden dies.

Hier ist die schnelle Version, wie es funktioniert. Sie erhalten einen privaten Schlüssel, der nur Ihnen bekannt ist, und einen öffentlichen Schlüssel, den andere Personen verwenden können. Die Person, mit der Sie korrespondieren, hat auch ein solches Schlüsselpaar. Obwohl die öffentlichen und privaten Schlüssel mathematisch miteinander verwandt sind, können Sie keinen von einander ableiten.

Um eine private Nachricht zu senden, verschlüsselt jemand sie mit Ihrem öffentlichen Schlüssel. Sie entschlüsseln Sie dann mit Ihrem privaten Schlüssel. Wenn Sie antworten möchten, verschlüsseln Sie Ihre Nachricht mit dem öffentlichen Schlüssel des Empfängers und der Empfänger entschlüsselt sie mit seinem privaten Schlüssel.

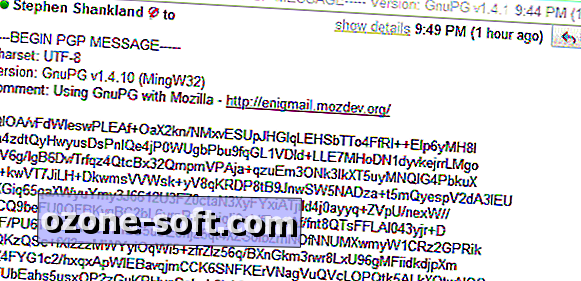

Nachrichten, die von einer Maschine zur anderen übertragen werden, sind ein Haufen textlicher Gobbledygook, bis sie entschlüsselt sind. Wenn Sie vorsichtig genug sind, um Ihre E-Mails zu verschlüsseln, sollten Sie wissen, dass es immer noch Informationen gibt, die nach außen gelangen. Die Betreffzeile ist nicht verschlüsselt, und möglicherweise interessiert sich jemand für die Identität Ihrer aktiven E-Mail-Kontakte sowie für den Zeitpunkt und die Häufigkeit der Kommunikation.

Wie finden Sie heraus, welchen öffentlichen Schlüssel Ihr Korrespondent hat? Sie können den Schlüssel entweder direkt aus dem Korrespondenten abrufen oder auf öffentlichen Computern im Internet, den sogenannten Schlüsselservern, suchen. Der Schlüssel wird bei pool.sks-keyservers.net gespeichert.

Diese Form der Verschlüsselung hat einen weiteren Vorteil: Sie können Ihre E-Mail elektronisch signieren, damit der Empfänger weiß, dass sie wirklich von Ihnen stammt. Diesmal läuft der Vorgang in umgekehrter Reihenfolge ab: Sie signieren Ihre E-Mail mit Ihrem privaten Schlüssel, und Ihr Empfänger überprüft dann, ob Sie Ihre E-Mail mit Ihrem öffentlichen Schlüssel verwenden.

Nachteile sehr

Gegen die Verschlüsselungsvorteile von Privacy und Message Signing wird abgewogen, dass Sie den Zugriff auf Dienste verlieren, die Sie mögen oder von denen Sie abhängig sind.

Wenn Sie im webbasierten Google Mail eine verschlüsselte E-Mail sehen, ist dies ein Unsinn. Google indiziert es nicht, sodass die Google Mail-Suche nicht funktioniert. Und die Stärken des Cloud Computing - das Lesen Ihrer E-Mails von Ihrem Mobiltelefon, dem Computer Ihres Freundes oder einem Computerkiosk am Flughafen - ist nicht möglich. Sie sind erneut mit der installierten Verschlüsselungssoftware auf Ihrem PC verankert.

Ein weiterer Fehler ist, dass die Technologie, obwohl sie meiner Meinung nach konzeptionell überschaubar ist, schnell kompliziert wird. Es ist die Art von Sache, bei der Sie von Ihrem technologisch hoch entwickelten Kumpel ein Händchen halten. Die Verschlüsselung wird hauptsächlich von Fachleuten verwendet. Die Dokumentation wird schnell technisch, die Optionen gehen schnell über das Verständnis der meisten Benutzer hinaus und die Hilfe kann sich schnell von spartanischen Handbüchern hin zu Strohhalmen auf der Ergebnisseite einer Suchmaschine bewegen.

Angesichts von Zeit und Erfahrung kann die unnachgiebige Technologie jedoch unterboten werden. Das größere Problem bei verschlüsselten E-Mails besteht darin, andere zu überzeugen, die Software zu installieren und zu verwenden. Bis dahin sind Sie wie der sprichwörtliche Besitzer des weltweit einzigen Faxgerätes: schöne Technologie, aber es gibt nichts, was Sie damit anfangen können, bis jemand anderes eine bekommt.

Meine persönliche Hoffnung ist, dass verschlüsselte E-Mails häufiger werden, und dass eine breitere Nutzung etwas Abwechslung hervorrufen wird, was mit vorhandenen Systemen transparenter funktioniert, möglicherweise durch lokale Plug-Ins auf einem Computer wie FireGPG, obwohl es so scheint Herausforderungen bei der Arbeit mit Google Mail.

Inzwischen gibt es eine Sammlung von Software, die heute für die Verschlüsselung von E-Mails mit öffentlichen Schlüsseln verfügbar ist.

Installieren Sie die Software

Installieren Sie zuerst die E-Mail-Software von Thunderbird, falls Sie dies noch nicht getan haben. Ich empfehle die neue Version 3.0, die für Windows, Mac OS X und Linux verfügbar ist. Eine besonders schöne Funktion ist, dass die Software Sie beim ersten Start nach Ihrer E-Mail-Adresse und Ihrem Kennwort fragt, und Google Mail-Benutzer werden feststellen, dass die Software automatisch das Problem der Konfigurationsdetails handhabt, die zuvor manuell festgelegt werden mussten.

Als nächstes kommt GPG, die Befehlszeilensoftware, die die eigentliche Verschlüsselung, Entschlüsselung und Schlüsselverwaltung im Hintergrund übernimmt. Laden Sie die entsprechende Kopie für Ihr Betriebssystem von den "Binaries" -Links auf der GPG-Downloadseite herunter. Technophiles werden diese Software gerne über die Kommandozeile verwenden, aber keine Sorge - Sie müssen das nicht.

Zuletzt wird das Enigmail-Plug-In für Thunderbird installiert. Rufen Sie die entsprechende Version von der Enigmail-Download-Site ab und notieren Sie sich den Speicherort der Datei.

Enigmail ist nicht die Art von Datei, auf die Sie zur Installation doppelklicken. Gehen Sie stattdessen zu Thunderbird, öffnen Sie das Menü Extras und klicken Sie auf Add-ons. Klicken Sie in der unteren linken Ecke des angezeigten Dialogfelds auf "Installieren ...". Wenn Sie nach einem Ort gefragt werden, zeigen Sie auf den Ort, an dem Sie das Plug-In gespeichert haben. Der Dateiname sollte "enigmail-1.0-tb-win.xpi" oder eine andere für das Betriebssystem geeignete Variante sein.

Richten Sie die Software ein

Als nächstes ist es Zeit zu beginnen. Enigmail bietet nützliche Anweisungen, die in der Regel auf dem neuesten Stand sind, obwohl sie Thunderbird 3.0 und einige andere Dinge nicht erwähnen.

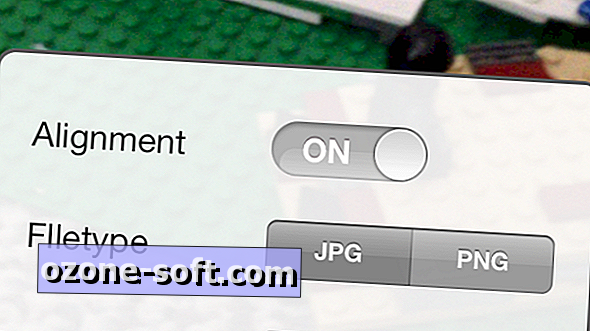

Sie erhalten wahrscheinlich einen Setup-Assistenten von Enigmail, was in Ordnung ist. Mein Tipp: Legen Sie fest, dass verschlüsselte Nachrichten standardmäßig signiert werden, Nachrichten jedoch nicht standardmäßig verschlüsselt werden, wenn Sie nicht sicher sind, dass Sie sie häufig verwenden werden.

Die erste Aufgabe besteht darin, Ihre öffentlichen und privaten Schlüssel zu generieren - Ihr "Schlüsselpaar". Enigmail kann diese Aufgabe bewältigen. Klicken Sie in Thunderbird auf das OpenGPG-Menü und dann auf die Option "Schlüsselverwaltung". Ein neues Fenster wird mit eigenen Menüs angezeigt. Klicken Sie ganz rechts auf "Generate".

Die Standardoptionen sind ziemlich gut, obwohl es für einige Benutzer vorzuziehen ist, den Schlüssel nicht abzulaufen. Das kann später geändert werden, wenn Sie darüber nachdenken. Für Ihre Passphrase gelten die üblichen Kennwortregeln: Je länger sie sind und je weiter sie von einem Wörterbuch entfernt sind, desto schwieriger ist es, sie zu knacken.

Nun kommt der beste Teil des Ganzen: Unterstützung des Zufallszahlengenerators, während die Schlüssel generiert werden. Es dauert nicht lange, aber wenn Sie etwas anderes tun, z. B. das Durchsuchen einer Webseite oder das Laden einer Textverarbeitungsdatei, werden Ereignisse erstellt, die tatsächlich etwas hilfreiche Unvorhersehbarkeit in den Algorithmus einbinden. Es ist einer dieser verrückten Momente der Informatik.

Sobald die Schlüssel generiert wurden, laden Sie Ihre Schlüssel auf einen Schlüsselserver hoch, damit Ihre Freunde Ihren Schlüssel finden können. Es ist ganz einfach: Klicken Sie auf das Menü "Keyserver", "Öffentliche Schlüssel hochladen", und wählen Sie den Standardserver "pool.sks-keyservers.net" aus.

Versuch es

Jetzt ist es Zeit, viral zu werden. Sie müssen jemanden finden, an dem Sie experimentieren können. Gehen Sie durch Ihre Liste nerdiger, sicherheitsbewusster, vielleicht etwas paranoider Freunde und beginnen Sie mit der Rekrutierung. Für die Verwendung der E-Mail-Verschlüsselung ist ein Info-Hat-Hat keine Voraussetzung, aber es gibt eine Verbindung.

Wenn Sie einen Begleiter haben oder ein zweites Schlüsselpaar mit einem anderen E-Mail-Konto einrichten, können Sie eine neue E-Mail-Nachricht erstellen und eine Betreffzeile und einen Text eingeben. Wählen Sie im OpenPGP-Menü "Nachricht signieren", "Nachricht verschlüsseln" und wenn Ihr Nachrichtenempfänger Enigmail verwendet, "PGP / MIME für diese Nachricht verwenden". (Die letztere Option hat einige Vorteile, wird jedoch nicht universell unterstützt.)

Wenn Sie die Nachricht senden, müssen Sie den öffentlichen Schlüssel Ihres Empfängers verwenden, um die Nachricht zu verschlüsseln, und Ihre eigene Passphrase, um die Nachricht mit Ihrem privaten Schlüssel zu signieren.

Wenn Sie lesen möchten, benötigen Sie den öffentlichen Schlüssel Ihres Korrespondenten, um die Signatur zu überprüfen, und Ihre eigene Passphrase, um sie zu entschlüsseln.

Beim Senden und Empfangen sind diese Public Key-Server von Nutzen. Suchen Sie, und wenn Sie nicht finden, bitten Sie Ihren Freund, Ihnen den öffentlichen Schlüssel per E-Mail zu senden.

Es gibt eine völlig neue Welt der Verschlüsselung - das Netz des Vertrauens, das Signieren von Schlüsseln, Fingerabdrücke und dergleichen -, auf das ich hier nicht eingehen kann. Ich empfehle einen Blick auf das Enigmail-Konfigurationshandbuch und das Enigmail-Handbuch.

Wenn Sie eine Befehlszeile sind, empfehle ich die praktische Einführung von Brendan Kidwell und, mit meinen üblichen Vorbehalten hinsichtlich des völligen Mangels an informativen Beispielen, der GPG-Manpage. Geschichtsinteressierte können sich die Wikipedia-Seiten ansehen (die Geschichte von Phil Zimmermann gegen die US-Regierung in Bezug auf GPGs Vorläufer PGP oder Pretty Good Privacy ist besonders bemerkenswert) und eine GPG-Retrospektive zum 10-jährigen Bestehen von Gründer Werner Koch.

Zum Schluss: Sichern Sie Ihren Schlüssel

Es gibt eine letzte Aufgabe, die Sie erledigen sollten: Exportieren Sie Ihr Schlüsselpaar. Enigmail kann damit umgehen: Geben Sie im Suchfeld Ihren Namen ein, bis Ihr Schlüssel angezeigt wird. Klicken Sie darauf, um ihn auszuwählen. Klicken Sie anschließend auf "Datei" und "Schlüssel in Datei exportieren".

Diese Sicherung ist nützlich, um Ihre E-Mails auf einem neuen Computer zu entschlüsseln, Software von Grund auf zu installieren oder die unvermeidlichen digitalen Übergänge in Ihrem Leben auf andere Weise zu verwalten. Aber seien Sie gewarnt: Der private Schlüssel ist das, was jemand braucht, um Ihre Verschlüsselung zu knacken. Lassen Sie ihn also nicht dort, wo er von jemandem gefunden werden kann.

Ich bin nicht überzeugt, dass GPG die Welt regieren wird. In der Tat bin ich besorgt, dass so viele Dokumentationen, die ich für diesen Artikel gefunden habe, geschrieben wurden, bevor Windows Vista kam.

Ich bin jedoch überzeugt, dass unsere derzeitigen Sicherheits- und Datenschutzvereinbarungen gravierende Lücken aufweisen. Ein 2.048-Bit-Verschlüsselungsschlüssel kann Phishing-Betrügereien oder andere Social-Engineering-Angriffe, die im Google-China-Fall verwendet wurden, nicht verhindern. Es ist jedoch ein guter Ausgangspunkt.

Durch die Verschlüsselung wird eine Nachricht an die Technologiewelt gesendet: Vielleicht ist es an der Zeit, unsere Sicherheit ernst zu nehmen. Google hat sich für verschlüsselte Google Mail-Netzwerkverbindungen entschieden, auch wenn es die Server mit mehr Verarbeitungsaufwand belastet, was ein guter Anfang ist. Bessere Sicherheit kann unbequem und teuer sein. Vergessen Sie jedoch nicht die Nachteile der schlechten Sicherheit.

Lassen Sie Ihren Kommentar