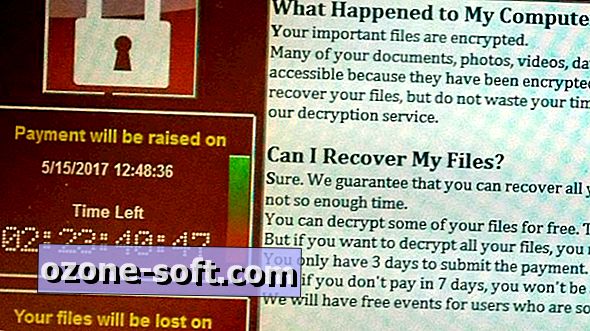

Der Kampf gegen die WannaCry Ransomware geht weiter. (In vielen Bereichen wird es als WannaCrypt bezeichnet. Es scheint keinen wesentlichen Unterschied zwischen den beiden zu geben.)

Der Angriff, der am Freitag begann, sperrte Menschen aus ihren Computern aus und verschlüsselte ihre Dateien. Sie forderten, dass sie bis zu 300 US-Dollar Bitcoin zahlen müssen - ein Preis, der sich nach drei Tagen verdoppelt -, um einen Entschlüsselungsschlüssel zu erhalten oder das Risiko zu verlieren, ihre wichtigen Dateien für immer zu verlieren . Noch schlimmer ist, dass sich Malware auch wie ein Wurm verhält und möglicherweise Computer und Server im selben Netzwerk infiziert.

Die Ransomware wurde letzte Woche von einem Sicherheitsanalytiker verlangsamt, nachdem er im Code einen Kill-Schalter entdeckt hatte, der jedoch seitdem ohne Kill-Schalter aktualisiert wurde, sodass er weiter wachsen kann. WannaCry hat inzwischen mehr als 150 Länder und 200.000 Computer erreicht und Krankenhäuser, Universitäten, Lagerhäuser und Banken geschlossen.

Obwohl dies nur für Unternehmen, Institutionen und Regierungen ein Problem zu sein scheint, sind auch Einzelpersonen gefährdet, da WannaCry auf einen Windows-Betriebssystemfehler in älteren Versionen des Betriebssystems abzielt, die nicht gepatcht wurden.

Wichtiger Hut-Tipp: Die Informationen in diesem Dokument stammen größtenteils aus dem Abschnitt So schützen Sie sich gegen den weltweiten Ransomware-Angriff von WannaCrypt durch Charlie Osbourne von ZDNet.

Diese Betriebssysteme sind betroffen

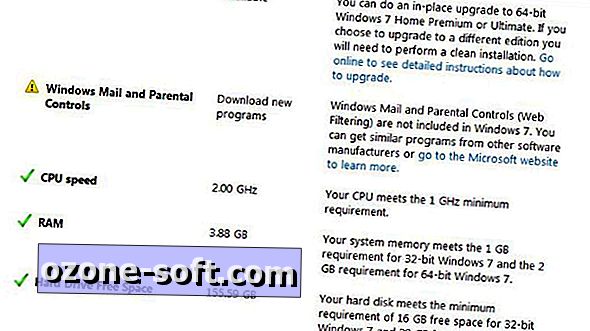

Der Angriff nutzt eine Sicherheitsanfälligkeit in älteren Windows-Betriebssystemen aus, nämlich:

- Windows 8

- Windows XP

- Windows Server 2003

Wenn Sie eine neuere Version von Windows verwenden und über Ihre Systemaktualisierungen auf dem neuesten Stand sind, sollten Sie für die aktuelle Version der WannaCry-Ransomware nicht anfällig sein:

- Windows 10

- Windows 8.1

- Windows 7

- Windows Vista

- Windows Server 2008

- Windows Server 2008 R2

- Windows Server 2012

- Windows Server 2012 R2

- Windows Server 2016

Es gilt jedoch auch das Umgekehrte: Wenn Sie diese neueren Versionen von Windows nicht auf dem neuesten Stand gehalten haben, sind Sie ebenso anfällig, bis Sie dies tun.

Wenn Sie MacOS, ChromeOS oder Linux oder mobile Betriebssysteme wie iOS und Android verwenden, müssen Sie sich nicht um diese Bedrohung sorgen.

Aktualisieren Sie Windows sofort

Wenn Sie eine der oben aufgeführten neueren Windows-Versionen verwenden (10 / 8.1 / 7 usw.) und Ihren PC mit automatischen Updates auf dem neuesten Stand gehalten haben, sollten Sie den Fix bereits im März erhalten haben .

Im Zuge von WannaCry hat Microsoft seltene Patches auf älteren Windows-Versionen herausgegeben, die zum Schutz vor dieser Malware nicht mehr offiziell unterstützt werden. Hier können Sie diese Sicherheitsupdates herunterladen:

- Windows 8 x86

- Windows 8 x64

- Windows XP SP2 x64

- Windows XP SP3 x86

- Windows XP Embedded SP3 x86

- Windows Server 2003 SP2 x64

- Windows Server 2003 SP2 x86

Die vollständige Downloadseite für alle Windows-Versionen finden Sie hier.

Aktivieren Sie Windows Update, wenn es deaktiviert ist

Es ist nicht ungewöhnlich, dass die automatischen Updates von Microsoft deaktiviert werden, zumal frühere Iterationen dazu neigten, automatisch zu installieren, selbst wenn Sie gerade dabei waren. Microsoft hat dieses Problem mit der aktuellen Version von Windows 10 (dem letzten Creators Update) weitgehend behoben. Wenn Sie die automatischen Updates deaktiviert haben, gehen Sie zurück in die Systemsteuerung von Windows. Schalten Sie sie wieder ein und lassen Sie sie eingeschaltet.

Installieren Sie einen dedizierten Ransomware-Blocker

", " modalTemplate ":" {{content}} ", " setContentOnInit ": false} '>

Gehen Sie nicht davon aus, dass Ihr aktuelles Antivirus-Programm - wenn Sie überhaupt eines verwenden - Schutz vor Ransomware bietet, insbesondere wenn es sich um eine veraltete Version handelt. Viele der großen Suiten haben bis vor kurzem keine Ransomware-Blockierung hinzugefügt.

Nicht sicher, ob Sie geschützt sind? Tauchen Sie in die Einstellungen Ihres Dienstprogramms ein und prüfen Sie, ob Ransomware erwähnt wird. Oder suchen Sie im Internet nach einer bestimmten Version Ihres Produkts und prüfen Sie, ob diese unter den Funktionen aufgeführt ist.

Wenn dies nicht der Fall ist oder Sie ziemlich sicher sind, dass Sie über Ihre gepatchte Version von Windows hinaus keine Sicherheitsvorkehrungen treffen, installieren Sie ein spezielles Anti-Ransomware-Programm. Zwei kostenlose Optionen: Cybereason Ransomfree und Malwarebytes Anti-Ransomware (derzeit in der Beta).

Blockieren Sie Port 445 für zusätzliche Sicherheit

MalwareTech, dessen Sicherheitsanalytiker am Freitag den weltweiten Angriff der WannaCry-Ransomware auf Twitter kurz abgebremst hat, dass das Blockieren des TCP-Ports 445 die Sicherheitsanfälligkeit verbessern kann, wenn Sie Ihr Betriebssystem noch nicht gepatcht haben.

Warnung für Montag: Wenn Sie ein System ohne den MS17-010-Patch und den TCP-Port 445 einschalten, kann Ihr System freigelassen werden.

- MalwareTech (@MalwareTechBlog) 15. Mai 2017Halten Sie nach Mutationen Ausschau

Nur weil es einen Patch gibt, heißt das nicht, dass Sie immer geschützt sind. Neue Varianten der Ransomware sind ohne die Achillesferse aufgetaucht und tragen den Namen Uiwix, so die Forscher von Heimdal Security.

Kann ich Ransomware auf meinem Handy oder Tablet erhalten?

Ransomware ist in seiner aktuellen Form - insbesondere WannaCry / WannaCrypt - eine Windows-spezifische Form von Malware. Es ist auf das Windows-Betriebssystem und die darin enthaltenen Dateien ausgerichtet und stellt daher keine Bedrohung für mobile Betriebssysteme wie Android und iOS dar. Allerdings sollten Sie bei verdächtigen Links in E-Mails und auf Websites stets die gleichen Vorsichtsmaßnahmen treffen: Tippen Sie im Zweifelsfall nicht auf.

Was ist, wenn ich bereits infiziert bin?

Momentan scheint es keine Möglichkeit zu geben, die Verschlüsselung kostenlos umzukehren. Aus diesem Grund zahlen viele Einzelpersonen und Organisationen häufig Lösegeld, wenn ihre Computer bereits gesperrt sind (insbesondere, wenn sie nicht über ein Remote-Backup oder ein Cloud-Backup verfügen). Bleeping Computer enthält jedoch eine Anleitung zum Entfernen der Ransomeware. Obwohl CNET die Wirksamkeit dieses Prozesses nicht unabhängig überprüft hat, ist zu beachten, dass die Malware auch nach dem Entsperren auf den betroffenen PCs verbleibt.

Mit anderen Worten, auch wenn Sie das Lösegeld bezahlen, müssen Sie noch arbeiten.

Cloud Storage kann helfen

Wenn Sie ein Cloud-Backup-Tool wie Carbonite verwenden, können Sie möglicherweise alle Ihre mit WannaCry verschlüsselten Dateien wiederherstellen, indem Sie auf frühere Versionen davon zugreifen. Der Cloud-Storage-Dienst Dropbox speichert Momentaufnahmen aller Änderungen, die in den letzten 30 Tagen an Dateien vorgenommen wurden. Dies ist ein sehr guter Zeitpunkt, um herauszufinden, ob Ihr Online-Backup- oder Speicheranbieter tatsächlich Rollback-Versionen Ihrer Dateien enthält, nur damit Sie wissen, ob Sie eine andere Option als das Lösegeld haben!

CNET News Reporter Alfred Ng trug zu dieser Geschichte bei.

Lassen Sie Ihren Kommentar